世界热点评!美神秘部门网攻中国细节曝光

2022-09-06 20:08:13 | 来源:枢密院十号 |

2022-09-06 20:08:13 | 来源:枢密院十号 |

西北工业大学 6 月份曾发布声明,称有来自境外的黑客组织和不法分子向学校师生发送包含木马程序的钓鱼邮件,企图窃取相关师生邮件数据和公民个人信息。

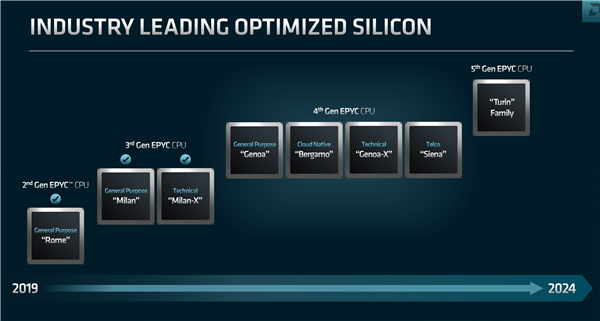

(相关资料图)

(相关资料图)

9 月 5 日," 真凶 " 被揭开,是美国国家安全局(NSA)特定入侵行动办公室(TAO)。在各部门的通力协作下,中国此次侦破行动全面还原了数年间美国 NSA 利用网络武器发起的一系列攻击行为,打破了一直以来美国对我国的 " 单向透明 " 优势。

真凶曝光:美国特定入侵行动办公室

6 月 22 日,西北工业大学发布声明,称有来自境外的黑客组织和不法分子向学校师生发送包含木马程序的钓鱼邮件,企图窃取相关师生邮件数据和公民个人信息,给学校正常工作和生活秩序造成重大风险隐患。6 月 23 日,西安市公安局碑林分局发布警情通报,称已立案侦查,并对提取到的木马和钓鱼邮件样本进一步开展技术分析。初步判定,此事件为境外黑客组织和不法分子发起的网络攻击行为。

针对 " 西北工业大学遭受境外网络攻击 ",中国国家计算机病毒应急处理中心和 360 公司联合组成技术团队(以下简称 " 技术团队 "),对此案进行全面技术分析工作。技术团队先后从西北工业大学的多个信息系统和上网终端中提取到了多款木马样本,综合使用国内现有数据资源和分析手段,并得到了欧洲、南亚部分国家合作伙伴的通力支持,全面还原了相关攻击事件的总体概貌、技术特征、攻击武器、攻击路径和攻击源头。技术团队初步判明对西北工业大学实施网络攻击行动是 NSA 信息情报部(代号 S)数据侦察局(代号 S3)下属 TAO(代号 S32)部门。

攻击行动代号 " 阻击 XXXX"

TAO 成立于 1998 年,是目前美国政府专门从事对他国实施大规模网络攻击窃密活动的战术实施单位,由 2000 多名军人和文职人员组成,下设 10 个处室。

《环球时报》记者了解到,此案在 NSA 内部攻击行动代号为 " 阻击 XXXX"(shotXXXX)。直接参与指挥与行动的主要包括 TAO 负责人,远程操作中心(主要负责操作武器平台和工具进入并控制目标系统或网络)以及任务基础设施技术处(负责开发与建立网络基础设施和安全监控平台,用于构建攻击行动网络环境与匿名网络)。

除此之外,还有四个处室参与了此次行动,分别是:先进 / 接入网络技术处、数据网络技术处、电信网络技术处负责提供负责提供技术支撑,需求与定位处则负责确定攻击行动战略和情报评估。

而当时 TAO 负责人是罗伯特 · 乔伊斯。此人 1967 年 9 月 13 日出生,曾就读于汉尼拔高中,1989 年毕业于克拉克森大学,获学士学位,1993 年毕业于约翰 · 霍普金斯大学,获硕士学位。1989 年进入美国国家安全局工作。曾经担任过 TAO 副主任,2013 年至 2017 年担任 TAO 主任。2017 年 10 月开始担任代理美国国土安全顾问。2018 年 4 月至 5 月,担任美国白宫国务安全顾问,后回到 NSA 担任美国国家安全局局长网络安全战略高级顾问,现担任 NSA 网络安全局主管。

技术团队全面还原攻击窃密过程:TAO 使用 41 种 NSA 专属网络攻击武器

本次调查发现,在近年里,美国 NSA 下属 TAO 对中国国内的网络目标实施了上万次的恶意网络攻击,控制了数以万计的网络设备(网络服务器、上网终端、网络交换机、电话交换机、路由器、防火墙等),窃取了超过 140GB 的高价值数据。

技术分析中还发现,TAO 已于此次攻击活动开始前,在美国多家大型知名互联网企业的配合下,掌握了中国大量通信网络设备的管理权限,为 NSA 持续侵入中国国内的重要信息网络大开方便之门。

经溯源分析,技术团队现已全部还原此次攻击窃密过程:在针对西北工业大学的网络攻击中,TAO 使用了 41 种 NSA 专属网络攻击武器,持续对西北工业大学开展攻击窃密,窃取该校关键网络设备配置、网管数据、运维数据等核心技术数据。技术团队澄清其在西北工业大学内部渗透的攻击链路 1100 余条、操作的指令序列 90 余个,多份遭窃取的网络设备配置文件,嗅探的网络通信数据及口令、其它类型的日志和密钥文件,基本还原了每一次攻击的主要细节。掌握并固定了多条相关证据链,涉及在美国国内对中国直接发起网络攻击的人员 13 名,以及 NSA 通过掩护公司为构建网络攻击环境而与美国电信运营商签订的合同 60 余份,电子文件 170 余份。

证据确凿:锁定四个 IP 地址

为掩护其攻击行动,TAO 在开始行动前进行了较长时间的准备工作,主要进行匿名化攻击基础设施的建设。TAO 利用其掌握的针对 SunOS 操作系统的两个 " 零日漏洞 " 利用工具,选择了中国周边国家的教育机构、商业公司等网络应用流量较多的服务器为攻击目标;攻击成功后,安装 NOPEN 木马程序(参与有关研究报告),控制了大批跳板机。

据介绍,TAO 在针对西北工业大学的网络攻击行动中先后使用了 54 台跳板机和代理服务器,主要分布在日本、韩国、瑞典、波兰、乌克兰等 17 个国家,其中 70% 位于中国周边国家,如日本、韩国等。

这些跳板机的功能仅限于指令中转,即:将上一级的跳板指令转发到目标系统,从而掩盖美国国家安全局发起网络攻击的真实 IP。目前已经至少掌握 TAO 从其接入环境(美国国内电信运营商)控制跳板机的四个 IP 地址,分别为 209.59.36.*、69.165.54.*、207.195.240.* 和 209.118.143.*。同时,为了进一步掩盖跳板机和代理服务器与 NSA 之间的关联关系,NSA 使用了美国 Register 公司的匿名保护服务,对相关域名、证书以及注册人等可溯源信息进行匿名化处理,无法通过公开渠道进行查询。

技术团队通过威胁情报数据关联分析,发现针对西北工业大学攻击平台所使用的网络资源共涉及 5 台代理服务器,NSA 通过秘密成立的两家掩护公司向美国泰瑞马克(Terremark)公司购买了埃及、荷兰和哥伦比亚等地的 IP 地址,并租用一批服务器。这两家公司分别为杰克 · 史密斯咨询公司(Jackson Smith Consultants)、穆勒多元系统公司(Mueller Diversified Systems)。同时,技术团队还发现,TAO 基础设施技术处(MIT)工作人员使用 " 阿曼达 · 拉米雷斯(Amanda Ramirez)" 的名字匿名购买域名和一份通用的 SSL 证书(ID:e42d3bea0a16111e67ef79f9cc2*****)。随后,上述域名和证书被部署在位于美国本土的中间人攻击平台 " 酸狐狸 "(Foxacid)上,对中国的大量网络目标开展攻击,特别是,TAO 对西北工业大学等中国信息网络目标展开了多轮持续性的攻击、窃密行动。

为了掩藏攻击行踪,TAO 在对西北工业大学的网络攻击行动中,会根据目标环境对同一款网络武器进行灵活配置。例如,对西北工业大学实施网络攻击中使用的网络武器中,仅后门工具 " 狡诈异端犯 "(NSA 命名)就有 14 个不同版本。

意义重大:打破美国对我国的 " 单向透明 " 优势

根据介绍, 一直以来,美国国家安全局(NSA)针对我国各行业龙头企业、政府、大学、医疗机构、科研机构甚至关乎国计民生的重要信息基础设施运维单位等机构长期进行秘密黑客攻击活动。其行为或对我国的国防安全、关键基础设施安全、金融安全、社会安全、生产安全以及公民个人信息造成严重危害。

此次西北工业大学联合中国国家计算机病毒应急处理中心与 360 公司,全面还原了数年间美国 NSA 利用网络武器发起的一系列攻击行为,打破了一直以来美国对我国的 " 单向透明 " 优势。面对国家级背景的强大对手,首先要知道风险在哪,是什么样的风险,什么时候的风险,从此次美国 NSA 攻击事件也可证明,看不见就要挨打。这是一次三方集中精力联手攻克 " 看见 " 难题的成功实践,帮助国家真正感知风险、看见威胁、抵御攻击,将境外黑客攻击暴露在阳光下。

此外,西北工业大学联合相关部门积极采取防御措施的行动更是值得遍布全球的 NSA 网络攻击活动受害者学习,这将成为世界各国有效防范抵御美国 NSA 后续网络攻击行为的有力借鉴,《环球时报》也将持续关注此事进展。